Keamanan Codex VS Code sebaiknya disiapkan sebelum AI agent dipakai di proyek nyata, karena Codex dapat membaca, mengedit, dan menjalankan kode di workspace.

Langkah paling aman adalah membuka repo baru dalam mode terbatas lebih dulu, memeriksa trusted project Codex, memakai Codex config security yang ketat, dan menjaga akses jaringan tetap mati sampai benar benar dibutuhkan.

- Audit repo sebelum memberi trust pada workspace dan project scoped config.

- Gunakan approval yang ketat, hindari full access, dan review setiap edit penting.

- Lindungi file sensitif seperti .env, key, dan credential dari konteks prompt maupun edit otomatis.

- Aktifkan proteksi tambahan seperti GitHub Push Protection untuk mencegah secret terdorong ke repository.

Pendeknya, keamanan AI coding di IDE bukan soal menolak Codex, melainkan memastikan kontrol tetap berada di tangan developer dan tim review.

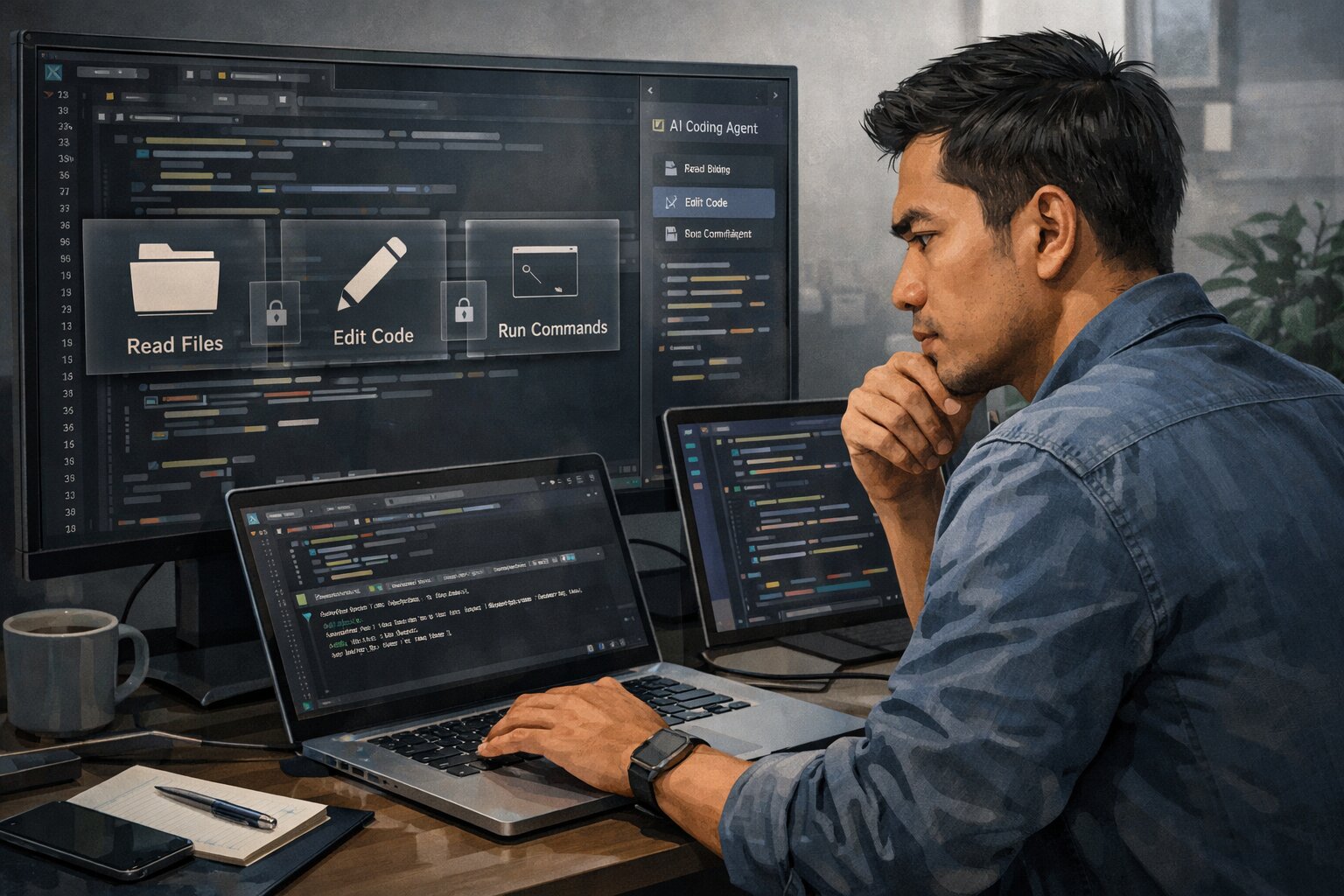

Codex di VS Code terdengar seperti akselerator yang ideal untuk developer modern, karena ia bisa membaca, mengedit, dan menjalankan kode langsung dari workspace. Namun justru di titik itulah pertanyaan paling penting muncul, bukan seberapa cepat ia menulis kode, melainkan seberapa aman ia beroperasi di proyek nyata yang berisi rahasia, konfigurasi sensitif, dependensi pihak ketiga, dan alur deployment yang tidak bisa diperlakukan sembarangan. OpenAI menjelaskan bahwa Codex memang dapat membaca, mengedit, dan menjalankan kode dari IDE, sementara secara lokal ia dibatasi oleh sandbox dan approval policy, dan pada saat yang sama VS Code juga mengingatkan bahwa agent, extension, dan terminal command tetap bekerja dalam batas izin pengguna yang sedang aktif.[1][2][8]

Risikonya bukan teoritis. Verizon dalam DBIR 2025 mencatat bahwa 22 persen breach yang mereka tinjau berawal dari penyalahgunaan kredensial, dan pada pola Basic Web Application Attacks, sekitar 88 persen kasus yang dilaporkan melibatkan kredensial yang dicuri.[10] Di sisi lain, GitGuardian melaporkan 23,8 juta secret bocor di public GitHub sepanjang 2024, naik 25 persen dari tahun sebelumnya, dan 70 persen secret yang bocor pada 2022 masih aktif saat laporan 2025 dirilis.[11] Karena itu, pembahasan keamanan Codex VS Code tidak cukup berhenti pada instalasi extension. Anda perlu memahami trusted project Codex, cara membaca risiko dari .codex/config.toml, alasan Restricted Mode VS Code masih relevan, dan langkah praktis agar AI coding di IDE membantu pekerjaan tanpa diam diam memperlebar permukaan serangan. Ikuti sampai selesai, karena inti artikel ini bukan menakuti penggunaan Codex, melainkan menempatkannya pada posisi yang aman dan masuk akal.[2][3][6]

Ringkasan Cepat Keamanan Codex VS Code

| Area | Risiko Praktis | Langkah Aman yang Disarankan |

|---|---|---|

| Workspace | Repo asing bisa memicu eksekusi tak diinginkan | Buka repo baru dalam Restricted Mode dulu, jangan langsung trust[6] |

| Codex project config | .codex/config.toml proyek bisa membawa perilaku agent tertentu |

Jadikan proyek trusted hanya setelah Anda audit isinya[3][4] |

| Terminal command | Agent bisa menjalankan command dengan privilege user aktif | Gunakan approval ketat, hindari full access, review tiap command sensitif[2][8] |

| Network access | Fetch atau tool jaringan dapat menarik data tak tepercaya | Biarkan network off sebagai default, aktifkan hanya bila perlu[2] |

| Secrets | Token, key, .env, dan credential rawan ikut terbaca atau terdorong ke repo |

Lindungi file sensitif, jangan tempel secret ke prompt, aktifkan push protection[8][9] |

| Extension dan MCP | Publisher atau server pihak ketiga bisa memperluas risiko | Trust publisher dan MCP server secara selektif, gunakan allowlist bila perlu[7][12] |

| Windows | Dukungan masih eksperimental | Untuk Windows, lebih aman gunakan workspace WSL sesuai rekomendasi OpenAI[1][5] |

Apa Itu Codex di VS Code, dan Mengapa Keamanan Codex VS Code Perlu Diperiksa Sejak Awal

Codex di VS Code bukan sekadar autocomplete yang pasif. Dokumentasi resmi OpenAI menjelaskan bahwa Codex adalah coding agent yang bisa membaca, mengedit, dan menjalankan kode, baik berdampingan di IDE maupun dengan pendelegasian task tertentu ke Codex Cloud.[1] Itu berarti ia bukan hanya membantu menyusun sintaks, tetapi juga berpotensi ikut menyentuh file, command, dan konfigurasi yang sebelumnya hanya disentuh manusia.

Dari sudut practical security, ini mengubah model risiko. Ketika developer tradisional salah mengetik command, dampaknya biasanya terbatas pada aksi yang benar benar ia lakukan. Tetapi ketika sebuah agent diberi konteks workspace, akses edit file, dan kemungkinan menjalankan command, kesalahan prompt, approval yang terlalu longgar, atau repo yang belum diaudit dapat menghasilkan rangkaian tindakan yang lebih luas dari yang dibayangkan. Microsoft menuliskan dengan tegas bahwa task berbasis AI di VS Code berjalan dengan permission yang sama seperti user, termasuk untuk menjalankan shell command, mengubah file di workspace, dan berinteraksi dengan tool eksternal.[8]

Karena itu, keamanan Codex VS Code sebaiknya diperlakukan seperti pengamanan developer workstation, bukan seperti mengaktifkan fitur bantu biasa. Anda sedang memasukkan agen kerja ke dalam IDE, dan agen itu perlu pagar, kebijakan, serta konteks yang dibangun dengan disiplin.[2][8]

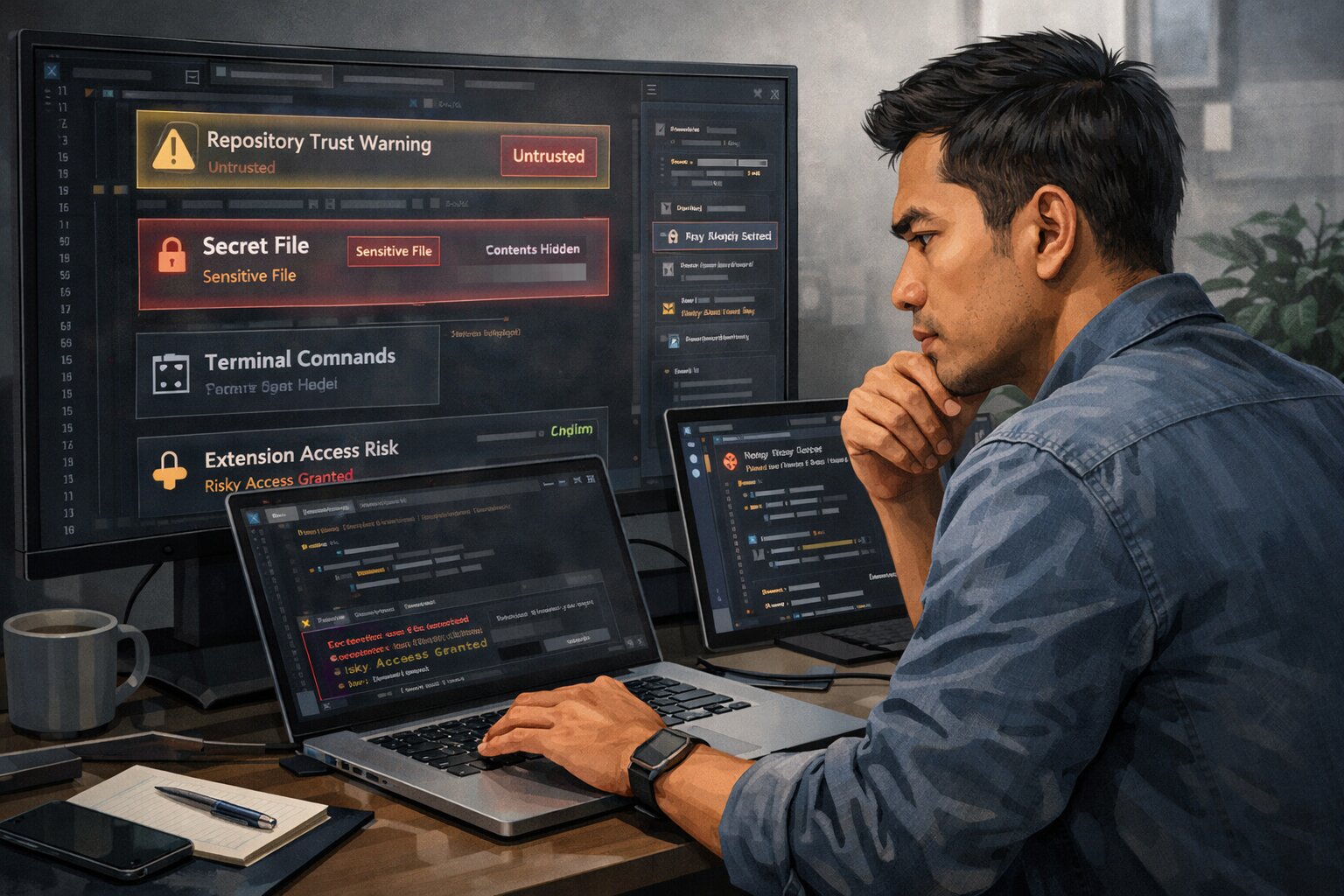

Risiko Utama Saat Codex Dipakai di VS Code untuk Proyek Nyata

Sebelum masuk ke langkah pengamanan, Anda perlu jujur melihat sumber risikonya. Risiko pertama adalah repo yang belum tepercaya. VS Code menyediakan Workspace Trust justru karena folder proyek dapat memicu eksekusi melalui tasks, debugging, settings, extension, dan sekarang juga AI agents. Microsoft menyarankan, ketika ragu, biarkan folder tetap berada di Restricted Mode, karena trust selalu bisa diberikan belakangan.[6] Ini penting untuk semua proyek hasil clone, proyek klien, boilerplate publik, atau repo lama yang tidak lagi benar benar Anda kenali.

Risiko kedua adalah eksekusi command dan perubahan file yang terlalu cepat disetujui. OpenAI menjelaskan bahwa di mode lokal, Codex dibatasi OS enforced sandbox dan approval policy. Namun pembatasan ini tidak otomatis berarti aman total, karena begitu Anda memilih kombinasi yang longgar, agent dapat bergerak lebih bebas di dalam workspace. Dokumentasi resmi bahkan menyebut opsi berbahaya seperti bypass approvals and sandbox sebagai elevated risk dan tidak direkomendasikan.[2] Dalam bahasa praktis, masalahnya bukan hanya apakah Codex bisa melakukan sesuatu, tetapi apakah Anda membuatnya terlalu mudah melakukan hal itu.

Risiko ketiga adalah kebocoran secret dan credential. Banyak developer masih menganggap kebocoran token sebagai masalah setelah push, padahal GitHub menjelaskan push protection dirancang untuk menghentikan secret sebelum masuk repo. Ini berarti workflow aman bukan sekadar scan di belakang, tetapi pencegahan di depan.[9] Angka GitGuardian dan Verizon menunjukkan mengapa kebiasaan kecil seperti menaruh token uji di file lokal, lalu lupa membersihkannya sebelum commit, bukan lagi kelalaian sepele.[10][11]

Risiko keempat adalah rantai kepercayaan yang melebar. VS Code menegaskan extension host memiliki permission yang sama seperti VS Code itu sendiri, sehingga extension dapat membaca dan menulis file, melakukan network request, menjalankan proses eksternal, dan mengubah workspace settings.[7] Jika Anda memasang Codex lalu menambah extension atau MCP server lain tanpa evaluasi publisher, Anda sebenarnya sedang membangun stack AI coding di IDE yang trust boundary nya makin kompleks.

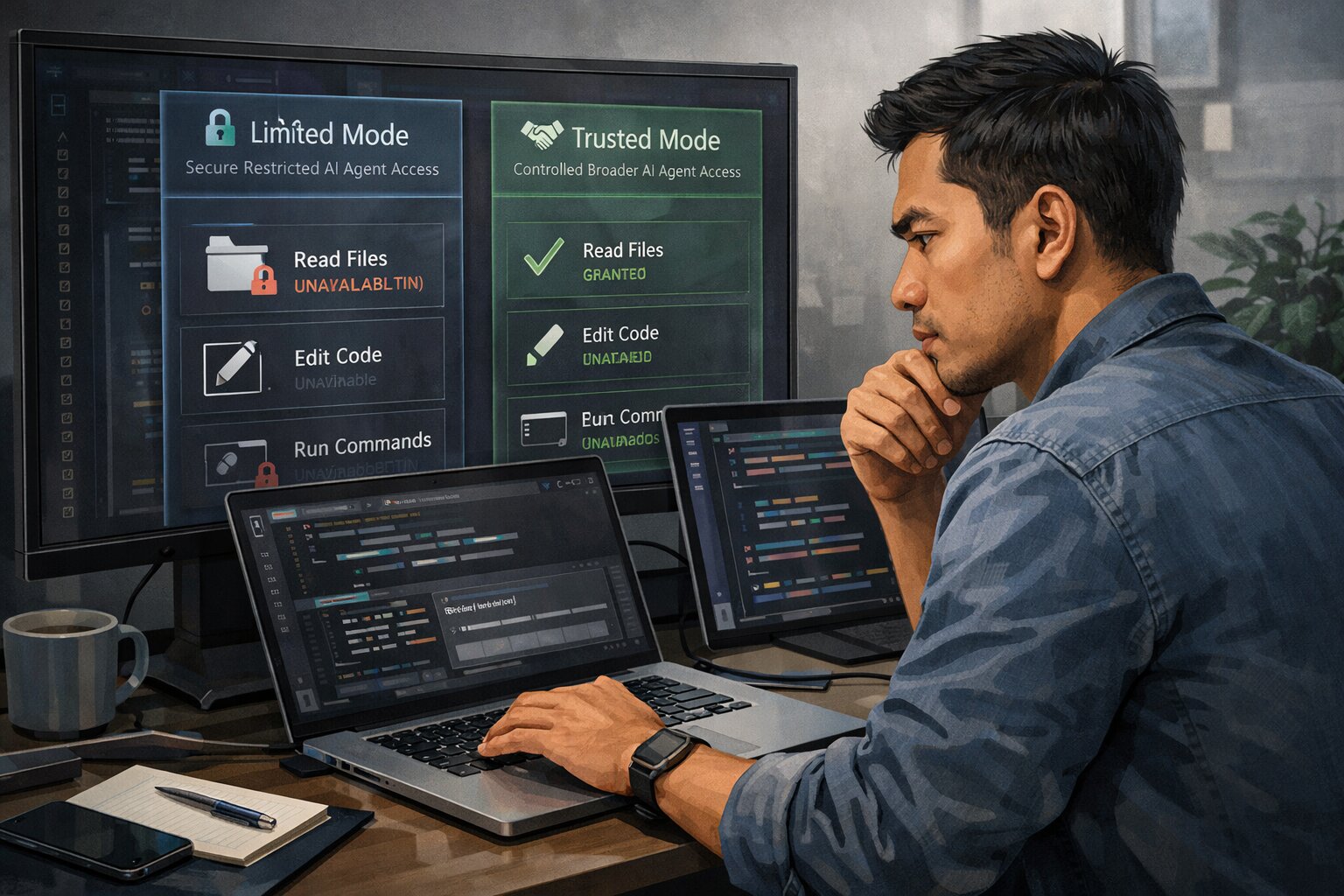

Cara Menyiapkan Trusted Project Codex dan Restricted Mode VS Code dengan Benar

Langkah paling aman bukan langsung mengaktifkan semuanya, melainkan memisahkan dua keputusan yang sering tercampur, yaitu percaya pada workspace dan percaya pada konfigurasi project Codex. Di sisi VS Code, buka repo yang baru didapat, terutama dari Git clone, ZIP, atau sumber eksternal, dalam Restricted Mode terlebih dulu. Dokumentasi Microsoft menjelaskan bahwa Restricted Mode membantu mencegah eksekusi otomatis, dan di mode ini AI agents juga dinonaktifkan di workspace tersebut.[6] Itu memberi Anda waktu untuk membaca struktur repo tanpa memberi hak bergerak terlalu cepat kepada tool.

Setelah itu, audit isi proyek secara manual. Periksa package.json, scripts, folder .vscode, file build, task, hook, dan folder konfigurasi seperti .codex. Ini bukan paranoia, melainkan hygiene dasar. OpenAI menuliskan bahwa project scoped .codex/config.toml hanya akan dimuat ketika proyek sudah trusted.[3][4] Dengan kata lain, keputusan trust di sini memang menjadi kunci apakah konfigurasi lokal proyek boleh memengaruhi perilaku Codex atau tidak.

Baru setelah audit masuk akal, Anda bisa memberi trust secara bertahap. Di level Codex, dokumentasi konfigurasi menyebut projects.<path>.trust_level dapat ditetapkan sebagai "trusted" atau "untrusted", dan proyek untrusted akan melewati project scoped .codex/ layers.[4] Ini penting karena trusted project Codex bukan label kosmetik. Ia menentukan apakah aturan lokal proyek boleh aktif.

Prinsip yang paling aman adalah ini, jangan menyamakan repo yang familiar dengan repo yang aman. Banyak insiden justru lahir dari repo internal yang dibiarkan tumbuh tanpa audit, berisi script lama, token dummy, atau automation yang tidak pernah diperiksa lagi. Jadi trust diberikan setelah audit, bukan karena repo terlihat rapi.

Cara Mengatur Codex Config Security agar Tidak Longgar Sejak Hari Pertama

Setelah workspace dan proyek dipisahkan secara jelas, baru masuk ke Codex config security. OpenAI menjelaskan bahwa konfigurasi user ada di ~/.codex/config.toml, sementara override per proyek bisa ada di .codex/config.toml dalam repo, dan keduanya dipakai bersama oleh CLI maupun IDE extension.[3][4] Ini bagus untuk konsistensi, tetapi juga berarti salah konfigurasi dapat terbawa lintas sesi dan lintas proyek bila Anda tidak disiplin.

Untuk pemakaian awal di proyek nyata, pendekatan yang paling sehat adalah memulai dari izin sempit, bukan sebaliknya. OpenAI merekomendasikan pengguna yang baru memakai coding agent agar tetap memakai permission default, menjaga approval dan sandboxing tetap ketat secara default, lalu melonggarkan hanya untuk repo tepercaya atau workflow tertentu yang memang jelas kebutuhannya.[13] Itu sejalan dengan prinsip least privilege yang sudah lama dikenal di keamanan sistem.

Contoh kerangka berpikir yang masuk akal untuk konfigurasi awal adalah seperti ini.

# ~/.codex/config.toml approval_policy = "on-request" sandbox_mode = "workspace-write" [sandbox_workspace_write] network_access = false [windows] sandbox = "elevated"Konfigurasi seperti itu selaras dengan dokumentasi resmi, karena workspace-write tetap membatasi ruang kerja utama, network access dibiarkan nonaktif secara default, dan untuk Windows OpenAI merekomendasikan mode sandbox elevated bila menjalankan Codex secara native.[2][5] Untuk pengguna Windows yang benar benar serius dengan stabilitas dan isolasi, OpenAI juga menyarankan pengalaman terbaik lewat workspace WSL, bukan native Windows biasa.[1][5]

Yang perlu dihindari adalah kebiasaan membuat config “sekali beres untuk semua proyek”. Itu biasanya berujung pada approval terlalu lunak, network dibuka permanen, dan agent dibiarkan menyentuh repo yang karakternya berbeda beda. Codex config security yang baik justru menegaskan pemisahan antara default ketat di level user dan pelonggaran yang terbatas pada trusted project tertentu.[3][4]

Cara Membatasi Secret, File Sensitif, dan Akses Jaringan Saat Memakai Codex

Kebocoran sering tidak terjadi karena AI sengaja “mencuri” data, melainkan karena developer memberi terlalu banyak konteks tanpa sadar. Itulah sebabnya Microsoft dalam panduan AI security untuk VS Code menyarankan agar file edit selalu direview sebelum diterima, file sensitif dilindungi dengan approval manual, dan izin auto approval dibatasi hanya pada level sesi, bukan workspace atau user permanen.[8] Nasihat ini sangat relevan untuk keamanan AI coding di IDE, termasuk ketika memakai Codex.

Secara praktis, file seperti .env, credential JSON, private key, dan konfigurasi deployment sebaiknya diposisikan sebagai area yang selalu membutuhkan pemeriksaan manusia. Bahkan bila agent tidak secara eksplisit membocorkannya keluar, akses baca terhadap file tersebut tetap bisa memunculkan risiko, terutama ketika developer menyalin prompt, mengeksekusi command tambahan, atau menggabungkan workflow dengan tool lain. VS Code juga mengingatkan agar pengguna menghindari menempelkan credential atau data sensitif ke prompt.[8]

Di sisi jaringan, OpenAI menjelaskan bahwa secara default agent berjalan dengan network access nonaktif, dan pada mode workspace-write akses jaringan tetap mati kecuali Anda menyalakannya sendiri di konfigurasi.[2] Ini keputusan desain yang patut dipertahankan. Untuk mayoritas pekerjaan awal seperti refactor lokal, review file, debugging berbasis log lokal, atau penulisan test, Anda tidak perlu membuka jaringan sama sekali. Buka akses hanya ketika task memang memerlukan fetch dokumentasi atau interaksi service tertentu, dan setelah itu tutup lagi.

Hal lain yang sering luput adalah history dan instruction file. Dokumentasi konfigurasi Codex menyebut ada kontrol untuk persistence history, dan juga dukungan AGENTS.md maupun model_instructions_file sebagai instruksi perilaku agent.[4] Ini berguna, tetapi juga berarti Anda perlu memastikan isi instruction tidak mendorong agent terlalu agresif, misalnya selalu auto run install, selalu mengubah banyak file sekaligus, atau selalu membaca area yang tidak relevan. Instruksi tim sebaiknya fokus pada batasan, bukan hanya target hasil.

Codex Plugin Security, Extension Publisher, dan MCP Server Tidak Boleh Dipercaya Secara Otomatis

Banyak orang merasa sudah aman hanya karena Codex berasal dari vendor besar. Padahal lingkungan kerja di IDE tidak pernah terdiri dari satu komponen saja. Ada extension lain, tool eksternal, MCP server, registry, bahkan kebijakan sinkronisasi profile. VS Code menjelaskan bahwa extension host memiliki izin yang sama dengan aplikasi VS Code, dan karena itu extension mampu membaca dan menulis file, menjalankan proses, serta membuat request jaringan.[7] Artinya, Codex plugin security harus dipikirkan sebagai bagian dari keamanan ekosistem extension, bukan komponen yang berdiri sendiri.

Microsoft juga menambahkan trust dialog untuk publisher extension pihak ketiga, serta perlindungan marketplace seperti malware scanning dan secret scanning sebelum extension dipublikasikan.[7] Ini membantu, tetapi bukan alasan untuk menonaktifkan penilaian manual. Repo sensitif tetap sebaiknya dijalankan dengan extension minimal, dan extension yang tidak perlu sebaiknya dinonaktifkan pada profile kerja tertentu.

Risiko yang sama berlaku pada MCP server. VS Code memperingatkan agar MCP server ditinjau sebelum dipercaya, karena komponen ini bisa memberikan tool tambahan yang memperluas interaksi agent dengan sistem dan layanan eksternal.[8] OpenAI juga menegaskan bahwa konfigurasi MCP bisa berada di config.toml, baik level user maupun project, dan pada konfigurasi enterprise tersedia mekanisme allowlist agar hanya nama dan identitas server yang cocok dengan daftar persetujuan yang diaktifkan.[12] Bila kebutuhan Anda belum jelas, langkah paling aman adalah tidak menambahkan MCP server apa pun ke setup awal Codex.

Dengan kata lain, practical security untuk Codex tidak berhenti pada pertanyaan “apakah extension ini resmi”, tetapi lanjut ke “publisher mana yang dipercaya, tool apa yang aktif, server mana yang boleh jalan, dan apakah semua itu benar benar dibutuhkan”.

Workflow Review Sebelum Hasil Codex Masuk ke Branch Utama

Masalah terbesar dalam AI coding jarang berada pada draft awal, melainkan pada hasil yang terlalu cepat dianggap final. Karena itu, repo produksi sebaiknya punya workflow review yang memaksa setiap keluaran Codex melewati pemeriksaan berlapis. OpenAI sendiri menempatkan /review sebagai pola kerja yang berguna untuk meninjau perubahan terhadap branch dasar, perubahan yang belum dikomit, atau commit tertentu, dan bahkan bisa mengikuti petunjuk review kustom dari file yang dirujuk AGENTS.md.[13] Ini petunjuk penting, karena berarti Codex lebih cocok diperlakukan sebagai kontributor awal dan reviewer bantuan, bukan penentu akhir.

Dalam praktik harian, alurnya sederhana tetapi disiplin. Biarkan Codex bekerja di branch atau worktree terpisah bila memungkinkan, jangan langsung di branch utama. Minta ia mengerjakan diff kecil, bukan perubahan besar lintas modul. Lihat hasil edit di diff editor, jalankan test, cek file konfigurasi, dan pastikan tidak ada perubahan diam diam pada dependency, lockfile, script build, atau permission. Microsoft juga menekankan review file edits sebelum diterima dan mewaspadai auto approval yang terlalu luas.[8]

Lapisan berikutnya adalah proteksi sebelum push. GitHub push protection dirancang untuk memblokir secret saat proses push berlangsung, termasuk dari command line, commit di UI, file upload, REST API, dan interaksi tertentu dengan MCP server publik.[9] Ini tidak menggantikan audit lokal, tetapi menjadi jaring pengaman yang sangat penting ketika manusia atau agent melewatkan detail kecil. Bila proyek Anda bernilai bisnis, proteksi semacam ini seharusnya dianggap default, bukan fitur tambahan.

Kapan Codex Layak Dipakai Lebih Bebas, dan Kapan Harus Tetap Dibatasi

Ada fase ketika penggunaan Codex bisa dibuat lebih longgar, tetapi itu terjadi setelah konteksnya terkendali. Repo sudah diaudit, file sensitif dipisahkan, approval policy dipahami tim, workflow review berjalan, dan developer tahu kapan harus menolak command atau edit tertentu. Pada fase ini, trusted project Codex bisa memberi keuntungan nyata, karena project scoped config, AGENTS.md, dan kebiasaan review yang konsisten membuat agent bekerja lebih selaras dengan standar repo.[3][4][13]

Sebaliknya, pembatasan harus tetap ketat untuk repo baru, proyek klien yang baru diterima, proof of concept dari sumber luar, branch eksperimen yang sarat secret sementara, atau setup Windows yang belum stabil. Untuk kasus Windows, OpenAI masih menandai dukungan VS Code extension sebagai eksperimental dan mendorong penggunaan WSL untuk pengalaman yang lebih baik.[1][5] Bagi banyak tim, satu keputusan sederhana ini justru menghasilkan pengurangan risiko yang nyata, karena workspace, terminal, dan toolchain menjadi lebih konsisten.

Pada akhirnya, ukuran “aman” bukanlah apakah Codex terasa nyaman dipakai, melainkan apakah Anda masih memegang kontrol atas trust boundary, approval, file sensitif, dan jalur masuk perubahan ke codebase. Bila empat hal itu masih di tangan manusia, Codex bisa menjadi alat bantu yang kuat. Bila empat hal itu diserahkan mentah mentah ke mode serba otomatis, masalahnya bukan pada Codex, melainkan pada desain pengoperasiannya.

Agar Codex Membantu, Bukan Menambah Risiko

Cara terbaik mengamankan Codex di VS Code sebelum dipakai untuk proyek nyata bukan dengan menjauhinya, melainkan dengan memasangnya di posisi yang tepat. Mulailah dari workspace yang belum dipercaya, audit repo sebelum memberi trust, pakai Codex config security yang ketat di level user, buka akses jaringan hanya bila perlu, lindungi secret dan file sensitif, lalu pastikan semua hasilnya tetap melewati review manusia serta proteksi sebelum push.[2][6][8][9] Pendekatan seperti ini jauh lebih realistis daripada berharap satu extension resmi otomatis menyelesaikan seluruh persoalan keamanan.

Kalau Anda sedang menyiapkan workflow Codex sendiri, atau pernah menemui situasi ketika AI coding di IDE hampir menyentuh file atau command yang seharusnya tidak disentuh, bagikan pengalaman Anda di kolom komentar. Cerita seperti itu sering jauh lebih berguna daripada teori, apalagi untuk tim yang baru mulai membangun kebiasaan aman.

References

- OpenAI Developers, Codex IDE extension

- OpenAI Developers, Agent approvals & security

- OpenAI Developers, Config basics

- OpenAI Developers, Configuration Reference

- OpenAI Developers, Windows for Codex

- Microsoft, VS Code Workspace Trust

- Microsoft, VS Code Extension Runtime Security

- Microsoft, Security for AI-powered development in VS Code

- GitHub Docs, About push protection

- Verizon, 2025 Data Breach Investigations Report

- GitGuardian, The State of Secrets Sprawl 2025

- OpenAI Developers, Managed configuration for Codex

- OpenAI Developers, Best practices for Codex

Pertanyaan yang Sering Diajukan

Siap menerapkan ini untuk bisnis kamu?

Mari Diskusi →