OpenClaw adalah AI agent self hosted yang memberi kontrol lebih besar kepada pengguna, tetapi risikonya juga nyata ketika sistem diberi akses ke chat, file, tool, dan skill pihak ketiga.

- Celah CVE-2026-25253 menunjukkan bahwa keamanan OpenClaw tidak bisa dibaca sebagai teori semata, karena bug pada Control UI pernah membuka jalur pencurian token dan serangan lanjutan pada versi sebelum 2026.1.29.

- Audit keamanan dari Koi Security dan pengujian Cisco memperlihatkan bahwa skill berbahaya dapat dipakai untuk data exfiltration, prompt injection, dan manipulasi perilaku agent tanpa disadari pengguna.

- Hudson Rock dan media keamanan lain juga menyorot bahwa folder lokal seperti ~/.openclaw/ dapat menjadi target infostealer karena berpotensi menyimpan token, konfigurasi, dan konteks kerja yang sensitif.

- Riset akademik terbaru menegaskan bahwa risiko OpenClaw sejalan dengan problem besar AI agent modern, terutama indirect prompt injection, tool abuse, source authorization, dan data isolation.

- Langkah mitigasi seperti patch versi terbaru, allowlist, mention gating, sandbox, review skill, dan isolasi runtime jauh lebih menentukan keamanan dibanding sekadar memilih model AI yang lebih canggih.

- Integrasi VirusTotal dan munculnya DefenseClaw menunjukkan bahwa keamanan OpenClaw kini bergerak ke arah defense in depth, bukan lagi cukup ditangani dengan konfigurasi dasar saja.

OpenClaw muncul di tengah gelombang baru AI agent yang tidak lagi berhenti sebagai chatbot, melainkan mulai bergerak lintas channel, dari dashboard ke WhatsApp, dari Telegram ke Slack, lalu menjalankan tugas yang makin dekat dengan workflow harian manusia. Di tengah gelombang antusiasme itu, banyak orang terpukau pada sisi praktisnya, lebih cepat, lebih fleksibel, lebih terasa personal, seolah semua automasi kini bisa diringkas ke dalam satu pintu yang selalu siap diajak bicara. Namun justru di titik ketika OpenClaw mulai tampak sangat berguna, pertanyaan yang paling layak diajukan menjadi jauh lebih serius, seberapa aman sistem seperti ini ketika diberi akses ke percakapan, file kerja, jaringan, dan skill tambahan dari pihak lain.[1][2]

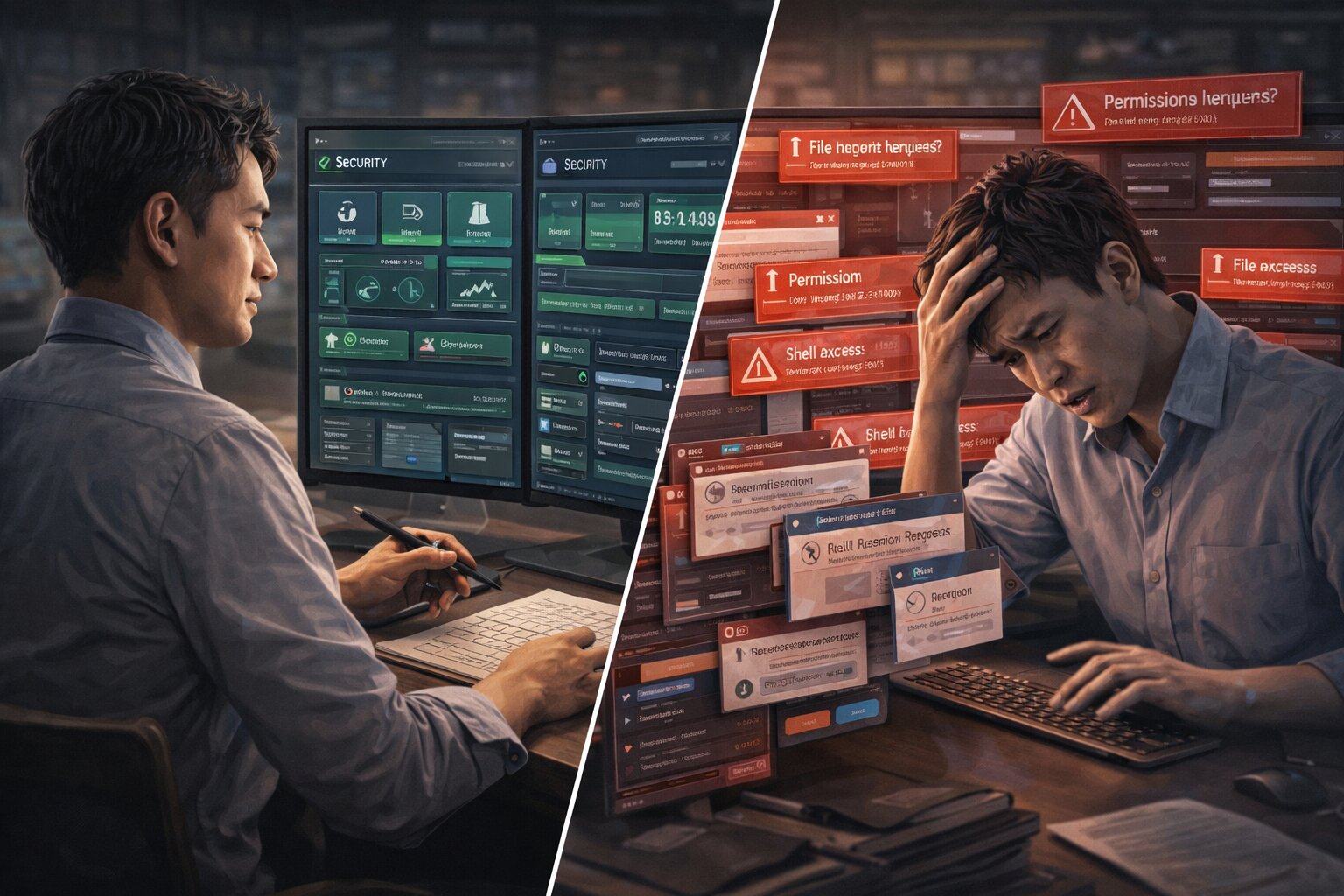

OpenClaw tidak bekerja seperti chatbot biasa yang hanya membalas teks. Dokumentasi resminya menunjukkan bahwa sistem ini dapat terhubung ke banyak channel, memakai tool, bekerja di workspace, dan dalam konfigurasi tertentu menjalankan tindakan yang menyentuh area sensitif, mulai dari file sampai command shell. Di sinilah banyak ulasan terasa berhenti terlalu cepat, sibuk membahas fitur, demo, dan kenyamanan, tetapi belum benar benar masuk ke wilayah yang justru paling menentukan bagi pengguna nyata, yakni risiko kebocoran data, izin akses yang terlalu longgar, skill pihak ketiga yang tidak diaudit, dan seberapa besar kendali yang sebenarnya sedang diserahkan ke sistem.[1][2]

Kekhawatiran itu juga sejalan dengan arah riset akademik terbaru. Personalized Agent Security Bench, sebuah benchmark yang dipublikasikan pada Februari 2026, memakai OpenClaw sebagai sistem nyata untuk menguji keamanan personalized agents dan menyimpulkan bahwa kerentanan kritis dapat muncul di berbagai tahap operasional lalu merambat sepanjang rantai tindakan agent, hingga menghasilkan dampak di level sistem, bukan sekadar keluaran teks yang tidak aman.[23]

Ada jarak yang cukup lebar antara OpenClaw yang tampak praktis di permukaan dan OpenClaw yang benar benar siap dipakai dalam lingkungan nyata. Semakin banyak channel dibuka, semakin banyak tool diaktifkan, dan semakin luas akses yang diberikan ke agent, semakin besar pula kebutuhan akan disiplin konfigurasi. Karena itu, pembahasan soal OpenClaw tidak cukup berhenti pada sisi menariknya saja, tetapi harus berlanjut pada seberapa aman sistem ini ketika mulai terhubung dengan percakapan, file kerja, dan alur operasional yang sesungguhnya dekat dengan data sensitif.[2][3]

Apa Itu OpenClaw dan Kenapa Banyak Orang Mulai Memakainya

OpenClaw adalah gateway self hosted untuk AI agent yang dirancang agar satu sistem bisa melayani banyak permukaan komunikasi sekaligus. Dokumentasi resminya menjelaskan bahwa OpenClaw dapat berjalan di perangkat atau server milik pengguna sendiri, lalu menjadi jembatan antara aplikasi chat, control UI berbasis browser, node perangkat seluler, dan agent yang menjalankan tugas di belakang layar.[1][3]

Bagi banyak pengguna teknis, pendekatan ini terasa sangat menarik karena tidak berhenti di level chatbot. OpenClaw dapat menjadi asisten yang menerima instruksi dari ponsel, mengeksekusi tool, menyimpan sesi, dan meneruskan pekerjaan ke workspace tertentu. Dari sudut pandang produktivitas, model seperti ini memang efisien. Dari sudut pandang keamanan, justru di sinilah kompleksitas mulai muncul, karena setiap channel baru, setiap tool baru, dan setiap skill baru berarti ada permukaan akses tambahan yang harus dikelola.[1][4]

Hal yang juga membuat OpenClaw cepat mendapat perhatian adalah narasi kontrol penuh. Banyak orang melihatnya sebagai alternatif yang lebih privat karena berjalan secara mandiri. Namun istilah self hosted sering disalahpahami. Self hosted tidak otomatis berarti aman. Sistem yang berjalan di server sendiri tetap bisa berisiko bila konfigurasi longgar, izin terlalu luas, skill tidak diaudit, atau pemiliknya membuka akses masuk dari channel publik tanpa pembatasan yang ketat.[2][5]

Jika Anda masih ingin memahami fondasi OpenClaw sebelum masuk ke sisi risikonya, baca juga OpenClaw: AI Agent Pribadi Open-Source yang Bisa Kamu Kendalikan Lewat WhatsApp dan Telegram, karena artikel itu membantu memberi konteks tentang cara kerja, channel, dan posisi OpenClaw dalam ekosistem AI agent yang lebih luas.

Apakah OpenClaw Aman untuk Data Pribadi dan Data Kerja

OpenClaw bisa lebih terkendali daripada layanan tertutup, tetapi tingkat amannya sangat bergantung pada cara sistem itu dikonfigurasi. Ini bukan sekadar teori. Advisory GitHub untuk CVE-2026-25253 menjelaskan bahwa Control UI OpenClaw pernah mempercayai parameter gatewayUrl dari query string dan otomatis melakukan koneksi sambil mengirim token tersimpan, sebuah pola yang kemudian juga dicatat di NVD sebagai celah berisiko tinggi pada versi sebelum 2026.1.29.[27][28]

Nilai dari konteks ini ada pada pelajarannya, bukan hanya pada nama CVE. Saat bug seperti itu bertemu deployment yang terpapar ke internet, risikonya melonjak dari kelemahan lokal menjadi jalur kompromi yang sangat praktis. RunZero menulis pada 3 Februari 2026 bahwa celah ini dapat memungkinkan one click remote code execution, sedangkan Advisory University of Toronto menekankan bahwa versi terdampak adalah rilisan sebelum 2026.1.29 dan perbaikannya sudah tersedia. Jadi, untuk pembaca yang masih memakai OpenClaw, pembahasan keamanan tidak lengkap tanpa dua langkah dasar ini, patch ke versi yang sudah diperbaiki, dan pastikan antarmuka kontrol tidak dibiarkan terbuka sembarangan.[29][30] Dokumentasi security OpenClaw secara terang menuliskan bahwa assistant dapat menjalankan perintah shell arbitrer, membaca dan menulis file, mengakses layanan jaringan, dan bahkan mengirim pesan ke siapa saja jika akses WhatsApp sudah diberikan. Kalimat ini penting, karena artinya risiko utama OpenClaw bukan teori abstrak, melainkan konsekuensi langsung dari kemampuan yang memang sengaja dibangun di dalamnya.[2]

Kalau OpenClaw dipasang pada mesin yang juga menyimpan file proyek, kredensial, token API, arsip obrolan, atau salinan dokumen penting, maka seluruh aset itu masuk ke dalam radius risiko ketika agent diberi jalur ke filesystem atau tool execution. Dalam praktiknya, kebocoran tidak selalu datang dari niat jahat sistem inti. Kebocoran bisa terjadi karena prompt berbahaya yang lolos, file sensitif yang terbaca tanpa sengaja, skill yang terlalu permisif, atau operator yang keliru memahami siapa saja yang sebenarnya boleh mengaktifkan bot dari channel tertentu.[2][5]

Di sinilah banyak pengguna salah fokus. Mereka mengira sumber bahaya terbesar ada pada model AI, padahal dokumentasi OpenClaw sendiri menekankan konsep access control before intelligence. Maksudnya sederhana, sebelum memikirkan kecerdasan model, pengguna harus lebih dulu memastikan identitas siapa yang boleh berbicara dengan bot, ruang mana yang boleh disentuh bot, tool apa yang boleh dijalankan, dan seberapa sempit dampaknya jika model dipancing melakukan hal yang keliru.[2]

Risiko Kebocoran Data di OpenClaw yang Sering Diremehkan

Risiko kebocoran data pada OpenClaw biasanya tidak datang dalam bentuk dramatis seperti peretasan besar yang langsung terlihat. Yang lebih sering terjadi justru kebocoran kecil tetapi fatal, misalnya file rahasia terbaca di context kerja, output tool berisi token tercetak ke log, atau bot menjawab dari lingkungan yang seharusnya tidak dipakai untuk pesan masuk publik. Dokumentasi keamanan OpenClaw berkali kali menekankan bahwa pesan masuk harus diperlakukan sebagai untrusted input, artinya pesan dari DM, grup, tautan, lampiran, atau instruksi tempel tidak boleh dianggap aman hanya karena datang dari aplikasi yang akrab digunakan sehari hari.[2][5]

Permukaan risiko berikutnya muncul dari struktur workspace dan lokasi penyimpanan skill. OpenClaw memuat skill dari paket bawaan, folder lokal di direktori pengguna, dan juga folder workspace proyek. Bila terjadi konflik nama, skill di workspace memiliki prioritas paling tinggi. Bagi pengguna berpengalaman, ini fleksibel. Bagi pengguna yang kurang disiplin, ini berbahaya, karena perubahan di level workspace dapat mengganti perilaku skill yang dipanggil agent tanpa terasa seperti perubahan besar pada sistem.[4]

Aspek lain yang sering lolos adalah dinamika skill yang bisa diperbarui di tengah sesi. Dokumentasi security OpenClaw menjelaskan bahwa daftar skill dapat berubah saat sesi berjalan melalui watcher pada SKILL.md atau ketika node baru terhubung dan membuat skill tertentu menjadi layak pakai. Artinya, keamanan OpenClaw bukan urusan sekali pasang lalu selesai. Ia perlu diperlakukan seperti lingkungan eksekusi aktif yang harus diawasi terus, terutama bila beberapa orang dapat memodifikasi folder skill atau workspace yang sama.[2]

Kekhawatiran soal kebocoran data juga diperkuat oleh pengamatan pihak luar. Hudson Rock menulis pada pertengahan Februari 2026 bahwa infeksi infostealer di dunia nyata sudah mulai mengambil berkas OpenClaw dari direktori lokal pengguna. Dalam penjelasannya, data itu bukan diambil melalui modul OpenClaw khusus, melainkan lewat kemampuan file gathering yang lebih umum, lalu mengenai berkas konfigurasi, token, dan file identitas agent yang tersimpan di lingkungan lokal. Peringatan ini sejalan dengan sorotan dari media keamanan yang menyebut keluarga malware seperti RedLine, Lumma, dan Vidar sebagai ancaman yang sangat relevan untuk direktori ~/.openclaw/, karena isi folder tersebut bisa memuat token autentikasi, memori kerja, dan konteks operasional yang bernilai tinggi bagi penyerang.[13][20][21]

Dari sudut akademik, pola ini masuk akal karena agent modern tidak hanya menyimpan teks percakapan, tetapi juga state, tool context, dan referensi tindakan lanjutan yang dapat dipakai ulang oleh penyerang. Kerangka formal keamanan agent yang dipublikasikan pada Maret 2026 menyebut data isolation sebagai salah satu properti utama keamanan agent, yakni memastikan aliran informasi tetap menghormati batas privilese. Ketika token, memori lokal, atau konteks kerja berada di lokasi yang mudah diambil malware, masalahnya bukan sekadar file bocor, tetapi runtuhnya batas data yang seharusnya memisahkan instruksi, identitas, dan rahasia operasional.[24]

Akses WhatsApp, Telegram, dan Chat Lain, Nyaman Dipakai, Besar Tanggung Jawabnya

Salah satu alasan OpenClaw populer adalah karena ia tidak memaksa pengguna membuka dashboard terus menerus. Pesan bisa datang dari WhatsApp, Telegram, Slack, Discord, dan channel lain yang sudah akrab dipakai setiap hari. Dari sisi pengalaman pengguna, ini terasa mulus. Dari sisi kontrol keamanan, justru integrasi lintas channel inilah yang membuat tata kelola harus jauh lebih ketat.[1][3]

README dan dokumentasi resmi dari OpenClaw menjelaskan bahwa default untuk banyak channel DM adalah pairing mode, bukan open mode. Pengirim yang belum dikenali akan menerima kode pairing, lalu operator harus menyetujuinya melalui perintah khusus. Ini adalah default yang sehat. Masalah biasanya muncul ketika pengguna ingin serba cepat lalu mengubah kebijakan menjadi terbuka, atau menambahkan wildcard secara sembrono agar bot bisa menjawab siapa saja.[5][6]

Untuk WhatsApp, dokumentasi juga menyebut bahwa penggunaan nomor terpisah lebih direkomendasikan bila memungkinkan. Saran ini bukan formalitas. Memakai nomor yang sama dengan komunikasi pribadi atau bisnis utama berarti risiko bercampurnya konteks, data, notifikasi, dan kendali menjadi jauh lebih besar. Ketika satu assistant memiliki izin mengakses arus pesan yang sensitif, pemisahan identitas operasional seharusnya dipandang sebagai kebutuhan, bukan sekadar opsi teknis.[7]

Di percakapan grup, OpenClaw secara default memakai mention gating. Bot hanya aktif saat dipanggil melalui pola mention yang sesuai. Dokumentasi group messages secara jelas membedakan mode mention dan always. Mode always memang terasa praktis, tetapi juga membuka kemungkinan agent terpicu terlalu sering oleh percakapan yang seharusnya tidak perlu direspons. Dalam konteks keamanan, mention gating membantu menurunkan peluang bot bereaksi terhadap instruksi liar, candaan, atau prompt injection yang menyelinap di obrolan grup.[8]

Skill Pihak Ketiga OpenClaw, Fitur Tambahan yang Bisa Menjadi Pintu Risiko

Di ekosistem OpenClaw, skill adalah salah satu kekuatan utamanya. Skill mengajarkan agent cara memakai tool atau menjalankan alur tertentu, dan formatnya menggunakan folder kompatibel AgentSkills dengan file SKILL.md, metadata, serta instruksi pendukung. Secara konsep ini elegan, karena kemampuan assistant bisa diperluas tanpa harus menulis ulang sistem inti.[4]

Namun dari sisi keamanan, skill pihak ketiga adalah titik yang wajib dilihat dengan kepala dingin. Dokumentasi resmi secara eksplisit mengingatkan agar folder skill diperlakukan sebagai trusted code dan akses modifikasinya dibatasi. Ini berarti skill bukan sekadar template pasif. Skill adalah instruksi operasional yang dapat mengubah cara agent mengambil keputusan, memilih tool, membaca lingkungan, dan menjalankan tindakan lanjutan.[2][4]

Masalahnya tidak berhenti pada niat jahat yang terang terangan. Skill yang tampak berguna pun bisa berbahaya bila ditulis dengan asumsi lingkungan tertentu, memerlukan dependensi yang tidak diaudit, atau mendorong agent menggunakan tool yang terlalu luas izinnya. Pengguna yang mengambil skill hanya karena viral atau karena ada daftar ribuan skill tersedia sering lupa bahwa setiap penambahan kemampuan adalah penambahan tanggung jawab audit. Dalam konteks OpenClaw, memasang skill tanpa verifikasi sumber, isi SKILL.md, dependensi, dan cakupan tool sama saja dengan memperluas permukaan serangan secara sukarela.[4][9]

Poin ini tidak lagi bersifat teoritis setelah audit besar dari Koi Security terhadap ClawHub. Dalam publikasi primer mereka pada 1 Februari 2026, tim Koi menulis bahwa mereka mengaudit seluruh 2.857 skill di ClawHub dan menemukan 341 skill berbahaya, dengan 335 di antaranya diduga berasal dari satu kampanye yang mereka beri nama ClawHavoc. Mereka kemudian memperbarui temuan itu pada 16 Februari 2026 dan menyebut jumlah skill berbahaya yang teridentifikasi telah melonjak menjadi 824 saat marketplace tumbuh melewati 10.700 skill. Polanya bukan sekadar skill yang jelek atau buggy, melainkan dokumentasi yang tampak meyakinkan tetapi mendorong pengguna memasang utilitas palsu, skrip obfuscated, keylogger, sampai Atomic macOS Stealer.[14][15]

Dari sisi pengujian terarah, Cisco AI Threat and Security Research juga menunjukkan bahwa risiko skill di OpenClaw bukan sekadar soal reputasi marketplace. Dalam blog resminya, Cisco menjelaskan bahwa mereka menjalankan skill pihak ketiga yang rentan terhadap OpenClaw dan menemukan sembilan temuan keamanan, termasuk dua critical dan lima high. Salah satu hasil yang paling mengkhawatirkan adalah exfiltration data aktif melalui perintah curl ke server eksternal yang dikendalikan pembuat skill, berjalan tanpa kesadaran pengguna, ditambah pola prompt injection yang menunjukkan betapa mudahnya instruksi berbahaya disamarkan di dalam alur yang tampak normal.[16]

Temuan semacam ini juga punya pijakan kuat di dunia akademik. Paper Prompt Injection Attack to Tool Selection in LLM Agents menjelaskan bahwa penyerang dapat menyisipkan dokumen tool berbahaya ke library agar agent terdorong memilih tool itu secara konsisten untuk tugas tertentu. Penelitian tersebut juga menunjukkan bahwa berbagai defense yang sudah dicoba masih belum memadai. Bagi pembacaan OpenClaw, implikasinya sangat relevan, karena marketplace skill dan deskripsi tool bukan hanya katalog kemampuan, melainkan juga medan yang bisa dipakai untuk memengaruhi keputusan agent dari dalam.[25]

Hal penting lain adalah urutan prioritas skill. Karena skill di workspace dapat menimpa skill bawaan atau skill lokal, pengguna yang bekerja di banyak proyek bisa saja tanpa sadar menjalankan versi perilaku yang berbeda untuk nama skill yang sama. Bagi tim kecil, situasi ini bisa menimbulkan kebingungan operasional. Bagi lingkungan yang sensitif, situasi ini bisa berubah menjadi masalah keamanan karena audit yang dilakukan terhadap satu lokasi belum tentu mencerminkan skill yang benar benar dieksekusi saat runtime.[4]

Jika ingin melihat bagaimana skill semacam ini sebenarnya dibangun dan mengapa auditnya menjadi penting, baca juga Cara Buat Custom Skills di OpenClaw: Otomatisasi Task Spesifik dengan Plugin Buatan Sendiri, karena dari sana akan terlihat bahwa skill bukan sekadar fitur tambahan, melainkan instruksi operasional yang bisa memengaruhi perilaku agent di lingkungan nyata.

Kendali Sistem OpenClaw, Seberapa Besar Kuasa Agent Sebenarnya

Agar tidak terjebak pada promosi yang hanya menyorot sisi praktis, penting untuk memahami batas kendali sistem secara konkret. Dalam dokumentasi resmi, OpenClaw bukan digambarkan sebagai chatbot ringan, melainkan sebagai gateway untuk agent yang memiliki sesi, routing, tool use, memori, dan integrasi multi channel. Itu berarti yang sedang dikelola bukan hanya antarmuka obrolan, tetapi sistem eksekusi yang bisa bertindak atas nama pengguna dalam konteks tertentu.[3]

Tool exec, misalnya, dirancang untuk menjalankan perintah shell di workspace. Sandboxing dapat dipakai untuk mengurangi blast radius, tetapi sifatnya opsional. Dokumentasi sandboxing menyatakan secara langsung bahwa jika sandbox dimatikan, tool berjalan pada host. Dokumen yang sama juga menegaskan bahwa sandbox bukan batas keamanan sempurna, melainkan mekanisme pembatas yang secara material mengurangi akses filesystem dan proses saat model bertindak keliru.[10][11]

Implikasinya jelas. Jika OpenClaw dipasang di mesin utama yang juga menyimpan SSH key, file rahasia, browser profile, atau kredensial kerja lain, maka agent memiliki potensi menjangkau area yang seharusnya tidak disentuh. Karena itu, kendali sistem yang benar tidak cukup hanya dengan menyalakan gateway. Kendali yang sehat harus mencakup pemisahan host, pemisahan workspace, penyempitan tool berisiko tinggi, pembatasan outbound network, dan peninjauan jalur sinkronisasi file bila memakai backend sandbox tertentu.[2][10][11]

Ketika Peneliti Keamanan dan Vendor Besar Mulai Menguji OpenClaw

Perdebatan soal keamanan OpenClaw tidak berhenti di level asumsi atau rasa was was pengguna. Pada 1 Februari 2026, peneliti keamanan Mav Levin dari depthfirst mempublikasikan analisis tentang CVE-2026-25253, sebuah celah yang menurut uraian teknisnya memungkinkan pencurian token autentikasi dan berkembang menjadi serangan one click remote code execution. National Vulnerability Database juga mencatat CVE tersebut untuk OpenClaw sebelum versi 2026.1.29, dengan deskripsi bahwa parameter gatewayUrl dari query string dapat memicu koneksi otomatis dan mengirim token tanpa prompt.[13][14]

Temuan ini penting bukan hanya karena tingkat bahayanya tinggi, melainkan karena ia menunjukkan pola risiko yang sangat khas pada agent runtime modern. Di OpenClaw, antarmuka web, token lokal, koneksi WebSocket, dan kemampuan agent untuk bertindak atas nama pengguna berada dalam satu rantai yang rapat. Ketika satu bagian kecil longgar, dampaknya tidak berhenti pada kebocoran sesi, tetapi bisa merembet menjadi pengambilalihan alur kerja, akses data, bahkan eksekusi tindakan di lingkungan korban.[13][14]

Di sisi lain, pengujian dari Cisco AI Threat and Security Research mempertegas bahwa masalah keamanan OpenClaw tidak hanya berada di inti aplikasinya, tetapi juga di ekosistem skill. Dalam blog resminya pada 28 Januari 2026, Cisco menjelaskan bahwa mereka menjalankan sebuah skill pihak ketiga yang rentan terhadap OpenClaw dan menemukan sembilan temuan keamanan, termasuk dua critical dan lima high. Salah satu temuan paling serius adalah data exfiltration aktif melalui perintah curl ke server eksternal yang dikendalikan pembuat skill, berjalan diam diam tanpa kesadaran pengguna. Cisco juga menyorot prompt injection sebagai bagian dari pola ancaman yang muncul dari skill semacam ini.[15]

OpenClaw sendiri kemudian merespons dengan langkah yang lebih terstruktur. Pada 7 Februari 2026, OpenClaw mengumumkan kemitraan dengan VirusTotal untuk memindai seluruh skill yang dipublikasikan ke ClawHub. Menurut pengumuman resmi itu, setiap skill dibundel, di-hash, dicek ke basis data VirusTotal, lalu dianalisis memakai Code Insight, termasuk pembacaan terhadap SKILL.md, skrip yang dirujuk, operasi jaringan, akses data sensitif, dan potensi instruksi berbahaya. Skill yang dianggap malicious akan langsung diblokir dari unduhan, sementara skill aktif juga dipindai ulang setiap hari.[16]

Yang menarik, OpenClaw juga cukup terbuka bahwa integrasi VirusTotal bukan obat mujarab. Dalam pengumuman yang sama, tim OpenClaw menegaskan bahwa scanning tidak akan menangkap semuanya, terutama prompt injection halus atau instruksi natural language yang mendorong agent bertindak berbahaya. Pengakuan ini justru penting, karena menunjukkan bahwa peningkatan keamanan OpenClaw bergerak ke arah defense in depth, bukan sekadar mengandalkan satu lapisan deteksi.[16]

Pandangan dari luar ekosistem OpenClaw juga memperkuat arah pembacaan ini. Microsoft menulis pada 19 Februari 2026 bahwa pada runtime, agent membaca input tak tepercaya, memuat kode pihak ketiga, dan bertindak memakai kredensial yang tahan lama, sehingga lingkungan runtime menjadi batas keamanan yang baru. Microsoft juga membedakan dua masalah utama, indirect prompt injection dan skill malware, serta menekankan bahwa pada self hosted runtime, organisasi sendirilah yang bertanggung jawab atas blast radius, karena host, plugin, dan local state semuanya masuk ke dalam trust boundary.[17]

Perkembangan terbaru datang dari Cisco yang pada Maret 2026 mengumumkan DefenseClaw dan membuka repositorinya di GitHub. Dalam pengumuman resminya, Cisco menyebut rangkaian insiden yang sudah terjadi, mulai dari CVE-2026-25253, puluhan hingga ratusan ribu instance OpenClaw yang terekspos ke internet, sampai serangan supply chain pada skill registry. DefenseClaw diposisikan sebagai lapisan keamanan operasional untuk deployment OpenClaw, dengan pendekatan yang menggabungkan scanning skill, inventaris aset AI, verifikasi komponen, dan integrasi dengan runtime sandbox seperti OpenShell. Pesannya cukup jelas, ekosistem mulai bergerak dari fase euforia menuju fase governance dan kontrol yang lebih serius.[18][19]

Konfigurasi OpenClaw yang Paling Menentukan Aman atau Tidaknya Sistem

Dokumentasi configuration OpenClaw memberi petunjuk yang sangat jelas tentang satu hal, konfigurasi adalah pusat dari posture keamanan. File ~/.openclaw/openclaw.json bukan hanya tempat menaruh preferensi teknis, tetapi titik tempat operator menentukan siapa boleh menghubungi bot, agent bekerja di workspace mana, tool apa yang aktif, dan bagaimana sandbox diterapkan.[6]

Untuk pengguna baru, jebakan terbesar biasanya ada pada rasa percaya diri palsu dari istilah safe defaults. Memang benar dokumentasi menyebut OpenClaw memakai default yang aman untuk banyak skenario dasar. Namun default aman tidak sama dengan aman untuk semua kebutuhan. Begitu pengguna menyalakan banyak channel, memakai grup, menambah skill, atau memindahkan OpenClaw ke server yang terhubung ke banyak sistem, maka posture bawaan harus ditinjau ulang satu per satu.[6][10]

Salah satu praktik dasar yang layak dijadikan kebiasaan adalah memulai dari allowlist yang sempit. Di contoh konfigurasi resmi, WhatsApp dikunci dengan allowFrom yang eksplisit. Untuk grup, dokumentasi menyarankan mention rules, bukan bot selalu aktif. Di atas itu, dokumentasi security juga menganjurkan pembatasan tool berisiko tinggi seperti exec, browser, web_fetch, dan web_search hanya untuk agent tepercaya atau allowlist tertentu. Pendekatan ini mungkin terasa lebih lambat di awal, tetapi justru itulah bentuk keamanan yang matang, kemampuan diberikan secara bertahap, bukan dibuka lebar sejak hari pertama.[6][8][10]

Cara Memakai OpenClaw dengan Lebih Aman untuk Pengguna Nyata

Ada perbedaan besar antara bisa memakai OpenClaw dan siap memakai OpenClaw. Banyak orang berhasil sampai tahap gateway menyala, dashboard terbuka, lalu pesan dari ponsel masuk. Tetapi kesiapan operasional baru benar benar dimulai sesudah itu, saat pengguna memutuskan apa saja yang boleh disentuh agent dan dari mana saja agent boleh menerima perintah.[3]

Untuk penggunaan pribadi yang relatif aman, OpenClaw sebaiknya dijalankan pada lingkungan terpisah dari mesin utama yang menyimpan banyak aset sensitif. Bila harus berjalan di perangkat utama, simpan rahasia penting di luar jalur yang mudah dijangkau workspace agent, minimalkan skill tambahan, dan pastikan channel masuk memakai pairing atau allowlist yang sempit. Jika memakai WhatsApp, nomor terpisah jauh lebih waras dibanding menjadikan nomor utama pribadi sebagai gerbang agent.[7][10]

Untuk penggunaan tim kecil atau semi publik, prinsipnya harus lebih keras lagi. Dokumentasi CLI security bahkan menyinggung heuristik multi user dan menyarankan semua sesi disandbox, akses filesystem dibatasi ke workspace, serta identitas pribadi atau kredensial sensitif dijauhkan dari runtime semacam ini. Dengan kata lain, ketika OpenClaw mulai diposisikan melampaui asisten personal, tanggung jawab hardening ikut naik kelas. Sistem seperti ini tidak cocok dibiarkan berjalan dengan asumsi santai seperti aplikasi chat biasa.[12]

OpenClaw sendiri kemudian merespons dengan langkah yang lebih terstruktur. Pada 7 Februari 2026, OpenClaw mengumumkan kemitraan dengan VirusTotal untuk memindai seluruh skill yang dipublikasikan ke ClawHub. Menurut pengumuman resminya, setiap skill dibundel, di-hash, dicek ke basis data VirusTotal, lalu dianalisis memakai Code Insight, termasuk pembacaan terhadap SKILL.md, skrip yang dirujuk, operasi jaringan, akses data sensitif, dan potensi instruksi berbahaya. Skill yang dianggap malicious akan langsung diblokir dari unduhan, sementara skill aktif juga dipindai ulang setiap hari. OpenClaw juga cukup terbuka bahwa scanning tidak akan menangkap semuanya, terutama prompt injection yang halus atau instruksi natural language yang mendorong agent bertindak berbahaya, sehingga pendekatan yang dipakai bergerak ke arah defense in depth, bukan satu lapisan deteksi saja.[17]

Pandangan dari luar ekosistem OpenClaw juga bergerak ke arah yang sama. Microsoft menulis pada 19 Februari 2026 bahwa pada runtime, agent membaca input tak tepercaya, memuat kode pihak ketiga, dan bertindak memakai kredensial yang tahan lama, sehingga lingkungan runtime menjadi batas keamanan yang baru. Microsoft juga membedakan dua masalah utama, indirect prompt injection dan skill malware, lalu menekankan bahwa pada self hosted runtime, operator sendirilah yang harus memikul blast radius dari host, plugin, dan local state yang dipakai agent.[18]

Garis besar ini sangat sejalan dengan literatur akademik tahun 2026. Paper How Vulnerable Are AI Agents to Indirect Prompt Injections? menjelaskan bahwa agent yang memproses email, dokumen, repositori kode, atau sumber eksternal lain memang terekspos pada instruksi berbahaya yang tersembunyi di dalam konten tak tepercaya. Sementara itu, riset A Framework for Formalizing LLM Agent Security menekankan empat properti penting, task alignment, action alignment, source authorization, dan data isolation. Jika dibawa ke konteks OpenClaw, empat konsep ini membantu menjelaskan mengapa allowlist, mention gating, review skill, pembatasan tool, dan isolasi runtime bukan sekadar best practice, melainkan syarat minimum agar agent tidak bertindak di luar tujuan, sumber, dan batas data yang semestinya.[26][24]

Perkembangan berikutnya datang dari Cisco yang pada Maret 2026 mengumumkan DefenseClaw dan membuka repositorinya di GitHub sebagai lapisan keamanan operasional untuk deployment OpenClaw. Dalam pengumumannya, Cisco merangkai konteksnya dengan menyebut CVE-2026-25253, besarnya jumlah instance yang terekspos ke internet, dan masalah supply chain pada skill registry. Ini menandakan bahwa diskusi keamanan OpenClaw sudah bergerak dari sekadar hardening dasar menuju kebutuhan observability, policy enforcement, dan governance yang lebih matang.[19][22]

Siapa yang Cocok Memakai OpenClaw, dan Siapa yang Sebaiknya Menahan Diri Dulu

OpenClaw cocok untuk pengguna yang paham bahwa kenyamanan automasi selalu datang bersama beban tata kelola. Developer, operator infrastruktur, power user, atau tim kecil yang terbiasa membaca konfigurasi, memeriksa log, membatasi izin, dan mengaudit perubahan akan melihat manfaat besar dari sistem ini. Mereka juga lebih siap menerima bahwa keamanan OpenClaw bukan fitur tunggal, melainkan hasil dari disiplin konfigurasi dan operasional.[3][10]

Sebaliknya, pengguna yang menginginkan pengalaman serba otomatis tanpa ingin memikirkan allowlist, pairing, sandbox, workspace isolation, dan audit skill sebaiknya menahan diri dulu. Bukan karena OpenClaw buruk, melainkan karena jenis produknya memang menuntut kedewasaan operasional. Membuka akses ke chat, file, dan tool execution tanpa pemahaman yang cukup justru membuat self hosted berubah dari janji kontrol menjadi sumber risiko baru yang diam diam tumbuh di belakang layar.[2][10]

Pada akhirnya, pertanyaan apakah OpenClaw aman tidak bisa dijawab dengan ya atau tidak secara mutlak. Jawaban yang lebih jujur adalah, OpenClaw bisa cukup aman di tangan yang tepat dan bisa sangat berisiko di tangan yang terlalu percaya diri. Jika Anda tertarik menggunakannya, mulailah dari kontrol akses, pemisahan lingkungan, audit skill, dan pembatasan tool, baru kemudian bicara soal kenyamanan automasi. Kalau Anda pernah mencoba OpenClaw, atau sedang mempertimbangkannya untuk workflow pribadi maupun bisnis, tinggalkan komentar dan ceritakan skenario yang paling ingin Anda amankan, karena justru dari sana diskusi yang paling penting biasanya dimulai.

References

- OpenClaw GitHub Repository

- OpenClaw Docs, Security

- OpenClaw Docs, Overview

- OpenClaw Docs, Skills

- OpenClaw README, Security Defaults for DM Access

- OpenClaw Docs, Configuration

- OpenClaw Docs, WhatsApp Channel

- OpenClaw Docs, Group Messages

- OpenClaw Releases

- OpenClaw Docs, Sandboxing

- OpenClaw Docs, Exec Tool

- OpenClaw Docs, CLI Security

- Hudson Rock — Real-World Infostealer Infection Targeting OpenClaw Configuration Data

- Koi Security — ClawHavoc: 341 Malicious Skills Found on ClawHub

- The Hacker News — Researchers Find 341 Malicious ClawHub Skills Stealing Data from OpenClaw Users

- Cisco Blogs — Personal AI Agents like OpenClaw Are a Security Nightmare

- OpenClaw Blog — OpenClaw Partners with VirusTotal for Skill Security

- Microsoft Security Blog — Running OpenClaw safely: identity, isolation, and runtime risk

- Cisco Blogs — I Run OpenClaw at Home. That’s Exactly Why We Built DefenseClaw.

- BleepingComputer — Viral OpenClaw Assistant Raises Concerns Over Data Security

- Hudson Rock via Infostealers.com — 2026 Infostealer Trends: Targeted OpenClaw Configuration Theft

- Cisco AI Defense GitHub Organization

- arXiv — Personalized Agent Security Bench: Benchmarking Security of Personalized Agents with OpenClaw

- arXiv — A Framework for Formalizing LLM Agent Security

- arXiv — Prompt Injection Attack to Tool Selection in LLM Agents

- arXiv — How Vulnerable Are AI Agents to Indirect Prompt Injections?

- OpenClaw GitHub Security Advisory — 1-Click RCE via Authentication Token Exfiltration

- NVD — CVE-2026-25253

- runZero — OpenClaw RCE vulnerability: CVE-2026-25253

- University of Toronto — OpenClaw vulnerability notification

Pertanyaan yang Sering Diajukan

Siap menerapkan ini untuk bisnis kamu?

Mari Diskusi →